Information Security

We Advance IT Security

Die Forschungsgruppe Information Security des InIT bearbeitet Fragestellungen im Zusammenhang mit der Entwicklung von sicheren Softwaresystemen (Software Security) sowie der Erforschung von Cyber-Angriffen und Verteidigungsmassnahmen (Cyber Attacks and Defense). Unter anderem adressieren wir Fragen wie:

- Wie kann Funktionalität auf sicher Art und Weise implementiert werden?

- Wie kann der Automatisierungsgrad beim Testen auf Sicherheitslücken erhöht werden?

- Wie lässt sich öffentlich verfügbare Information zur Erkennung von Bedrohungen nutzen?

- Welche Sicherheitsmechanismen braucht es für zukünftige Kommunikationsnetze?

- Welche Rolle spielt die Security Awareness und wie kann diese verbessert werden?

Die gewonnenen Erkenntnisse aus der angewandten Forschung und Entwicklung fliessen auch in die von uns entwickelten Weiterbildungsangebote CAS Angewandte IT Sicherheit und Bachelor- (Introduction to Computer and Communication Security, IT Sicherheit, Software and System Security 1, Software and System Security 2) und Master-Module (IT-Security) ein.

Die Forschungsgruppe Information Security ist Teil der Cybersecurity Community der ZHAW. Als solches ist sie auch Mitglied beim Swiss Support Center for Cybersecurity (sscc).

Forschungsthemen

Software Security

Das Thema Software Security umfasst die Modellierung, Realisierung und Analyse von Softwaresystemen, die eine Reihe von Sicherheitsanforderungen erfüllen.

Unser Forschungsschwerpunkt liegt dabei auf der Analyse mittels (automatisiertem) Security Testing und der Entwicklung neuartiger Sicherheitsmechanismen und -protokolle. Dabei steht die Qualität, Effizienz und Reproduzierbarkeit der Tests sowie die Absicherung domänenspezifischer Funktionalität im Zentrum.

Ein aktuelles Projekt zu diesem Thema:

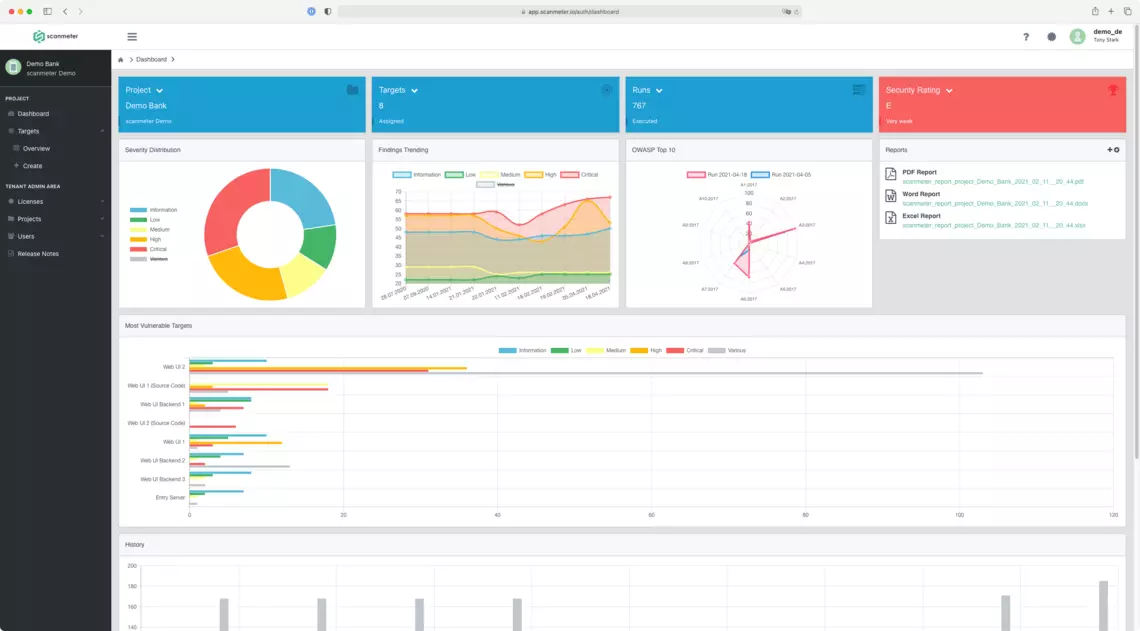

In diesem F&E Projekt wird scanmeter - ein Service zur automatisierten Sicherheitsanalyse von IT-Systemen - um drei innovative Komponenten erweitert. Dadurch werden Automatisierungsgrad und Testabdeckung markant erhöht, der Kundennutzen deutlich verbessert und das Einsatzspektrum vergrössert. Konkret bedeutet dies: (1) scanmeter wird neu neu das automatisierte Security-Testing von APIs anbieten, wodurch das Einsatzspektrum deutlich vergrössert wird (z.B. auf moderne Webapplikationen, mobile Apps und Internet of Things (IoT) Devices); (2) scanmeter wird neu alle Typen von Access Control Schwachstellen in Webapplikationen aufspüren können und damit diese kritische Schwachstellenart umfassend unterstützen; und (3) scanmeter wird neu beliebige Authentisierungsvorgänge in Webapplikationen und APIs unterstützen, womit auch hier eine vollständige Testautomatisierung ermöglicht wird.

Das Projekt wird in Kooperation zwischen dem InIT und scanmeter GmbH durchgeführt.

Cyber Attacks and Defense

Das Thema Cyber Attack and Defense umfasst die Modellierung, Analyse und Realisierung von Cyber Angriffen und Verteidigungsmassnahmen.

Wir erforschen und entwickeln Lösungen zur wirksameren Bekämpfung aktueller Bedrohungen. Wir befassen uns insbesondere mit Bedrohungen im Zusammenhang mit der Einführung und Nutzung neuer Technologien (z.B. 5G/6G Netzwerke), der Verbesserung des Verteidigungsdispositivs (z.B. mittels OSINT), maschinellem Lernen und dem Faktor Mensch.

Ein aktuelles Projekt zu diesem Thema:

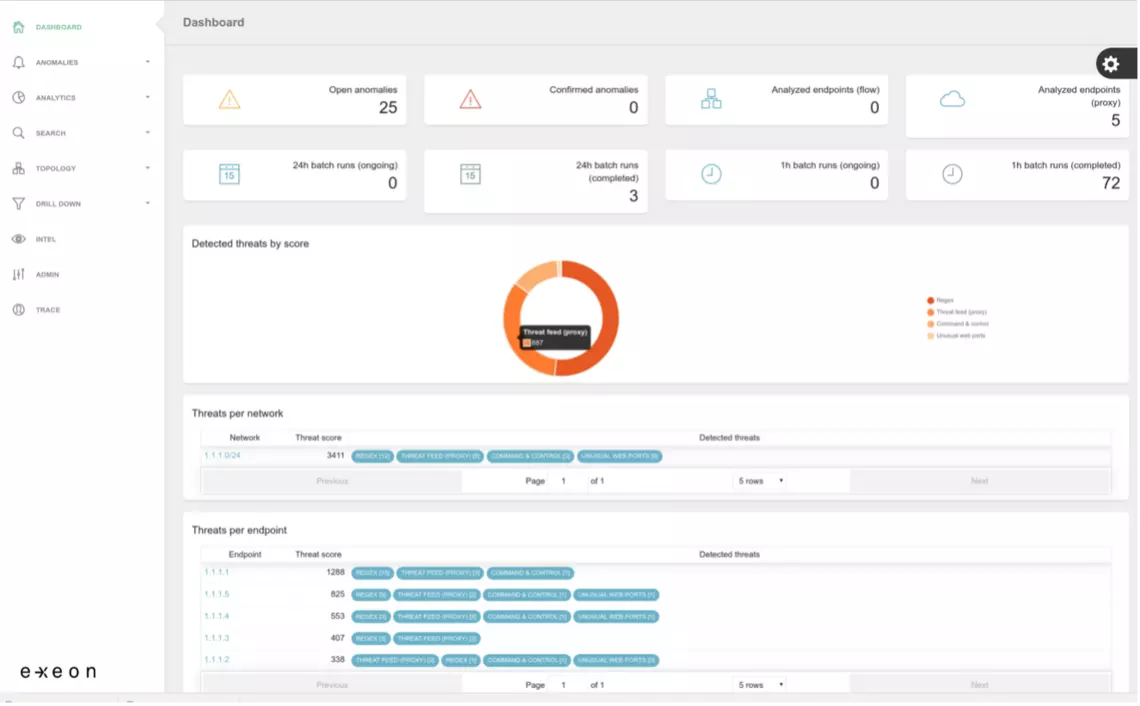

Dieses Projekt erweitert das Produkt ExeonTrace von Exeon Analytics mit HostDetective Next Generation (HD.ng), einem Tool zum Erkennen und Entschärfen von Einbrüchen aus dem Internet. HD.ng implementiert eine neuartige Methode zur Einschätzung des Typs und Zwecks der Kommunikationsendpunkte von HTTP(S) Verbindungen (Web Server) sowie des von diesen Endpunkten ausgehenden Risikos. Das Projekt baut auf den Ergebnissen des HostDetective Projekts auf.

Weiterbildung

Das CAS Angewandte IT-Sicherheit bietet Informatikern, Praktikern und Quereinsteigern die Chance, ihre Fähigkeiten im Bereich IT Security, einem der grössten Wachstumsmärkte in der IT, auf- und auszubauen. Die Teilnehmenden werden in die Bereiche Sicherheitsarchitektur und -management, Kryptologie und Netzwerksicherheit sowie Software- und Systemsicherheit eingeführt. Sie erhalten in ausführlichen und praxisnahen Übungen die Gelegenheit, ihr neu erworbenes Wissen anzuwenden.

Unsere Stellenangebote

Projekte

-

Dynamic Security Analysis of Android Pre-installed Apps

The project aims at enhancing security testing methodologies for Android pre-installed applications. It encompasses empirically evaluation of hindering factors associated with dynamic analysis of pre-installed apps on the Android emulator. To be more precise, the feasibility of rehosting Android pre-installed apps, ...

-

Net-Zero self-adaptive activation of distributed self-resilient augmented services (NATWORK)

Das Ziel des von Horizon Europe - 6G SNS geförderten EU-Projekts NATWORK (2024-2026) ist es, die Grundlagen zu schaffen und das erste wirtschaftlich realistische, energieeffiziente und praktikable KI-basierte 6G-Cybersecurity- und Resilience-Framework für intelligente Netze und Dienste einzuführen, das einen ...

-

HD.ng++ Automated Web Server Classification

Das Projekt HD.ng++ entwickelt ein System zur Unterstützung eines Analysten in einem Security Operations Center (SOC). Das entwickelte System liefert Meta-Informationen über Domains und IP-Adressen, um SOC-Analysten bei der Untersuchung von potentiell bösartigen Domains oder IP-Adressen zu unterstützen. ...

Publikationen

-

Gür, Gürkan; Porambage, Pawani; Osorio, Diana Moya; Yavuz, Attila A.; Liyanage, Madhusanka,

2024.

6G security vision : a concise update [Paper].

In:

2023 IEEE Future Networks World Forum (FNWF).

IEEE Future Networks World Forum, Baltimore, USA, 13-15 November 2023.

IEEE.

Verfügbar unter: https://doi.org/10.1109/FNWF58287.2023.10520627

-

Deniz, Eren; Cantali, Gokcan; Ozay, Ozcan; Yildirim, Onur; Gür, Gürkan; Alagoz, Fatih,

2024.

Towards data analytics based PIM detection in wireless networks [Paper].

In:

2023 IEEE 28th International Workshop on Computer Aided Modeling and Design of Communication Links and Networks (CAMAD).

28th International Workshop on Computer Aided Modeling and Design of Communication Links and Networks (CAMAD), Edinburgh, United Kingdom, 6-8 November 2023.

IEEE.

S. 1-6.

Verfügbar unter: https://doi.org/10.1109/CAMAD59638.2023.10478405

-

Sutter, Thomas; Kehrer, Timo; Rennhard, Marc; Tellenbach, Bernhard; Klein, Jacques,

2024.

Dynamic security analysis on Android : a systematic literature review.

IEEE Access.

12, S. 57261-57287.

Verfügbar unter: https://doi.org/10.1109/ACCESS.2024.3390612

-

Kalla, Anshuman; de Alwis, Chamitha; Gochhayat, Sarada Prasad; Gür, Gürkan; Liyanage, Madhusanka; Porambage, Pawani,

2024.

Emerging directions for blockchainized 6G.

IEEE Consumer Electronics Magazine.

13(2), S. 42-51.

Verfügbar unter: https://doi.org/10.1109/MCE.2022.3164530

-

Rüedlinger, Andreas; Klauser, Rebecca; Lamprakis, Pavlos; Happe, Markus; Tellenbach, Bernhard; Veyisoglu, Onur; Trammell, Ariane,

2024.

FeedMeter : evaluating the quality of community-driven threat intelligence [Paper].

In:

Proceedings of the 10th International Conference on Information Systems Security and Privacy - ICISSP.

10th International Conference on Information Systems Security and Privacy (ICISSP), Rome, Italy, 26-28 February 2024.

SciTePress.

S. 54-66.

Verfügbar unter: https://doi.org/10.5220/0012357600003648